Garantizar la seguridad de tus cuentas en redes sociales debe ser uno de los componentes básicos de tu estrategia de redes sociales. Por ello, en este artículo te contaremos cuáles son los riesgos más recientes y explicaremos cómo puedes protegerte a ti, a tu marca y a tu equipo.

Crea. Programa. Publica. Interactúa. Mide. Gana.

Prueba gratis durante 30 díasPuntos clave

- Protección de Datos Personales: Las redes sociales pueden exponer datos personales sensibles si no se toman las medidas de seguridad adecuadas. Es crucial configurar la privacidad y controlar quién puede acceder a tu información.

- Cuidado con el Phishing: Los ataques de phishing son comunes en redes sociales y pueden llevar al robo de contraseñas y otros datos confidenciales. Es importante ser cauteloso con enlaces sospechosos y verificar la autenticidad de las fuentes.

- Amenazas de Malware: Las plataformas sociales pueden ser un canal para la distribución de malware. Evita descargar archivos de fuentes no confiables y mantén tu software de seguridad actualizado.

- Suplantación de Identidad: La creación de perfiles falsos es un riesgo común que puede dañar tu reputación y afectar la confianza de tus seguidores. Verifica regularmente tus cuentas y reporta cualquier actividad sospechosa.

- Seguridad en Dispositivos Móviles: Acceder a redes sociales desde dispositivos móviles puede aumentar los riesgos de seguridad. Asegúrate de tener una contraseña fuerte, habilitar la autenticación de dos factores, y evitar redes Wi-Fi públicas para acceder a cuentas sensibles.

La seguridad en las redes sociales se refiere a las prácticas que aplican las empresas y los individuos para proteger sus cuentas, información y privacidad en redes sociales. Estas medidas ayudan a mitigar amenazas como:

- Hackeos

- Ataques de phishing

- Ataques de malware

- Filtraciones de datos

- Robo de identidad

- Difusión de desinformación

Actualmente, las plataformas como Instagram, Facebook y LinkedIn sirven como canales de comunicación profesional, marketing y servicio al cliente. Por ende, la seguridad en redes sociales es un elemento muy importante que no deben perder de vista ni las empresas ni quienes tienen cuentas personales.

¿Por qué es tan importante crear conciencia en torno a la seguridad en redes sociales?

Las cuentas de redes sociales son una fuente de datos muy valiosa. En muchos casos, están vinculadas a datos personales, contactos comerciales y personales, datos bancarios y más. Sin un protocolo de seguridad adecuado para las redes sociales, toda esa información queda vulnerable y corre riesgos innecesarios.

Ataques de phishing y estafas

Los ataques de phishing son uno de los riesgos de ciberseguridad más comunes en las redes sociales. El objetivo de este tipo de estafa es conseguir que tú o tus empleados entreguen sus contraseñas, datos bancarios u otros datos sensibles.

Una de las formas más comunes de phishing es a través de concursos falsos. Los estafadores se hacen pasar por empresas como Starbucks o Bed, Bath and Beyond para ofrecer premios o cupones. Para participar debes dar ciertos datos y el premio obviamente nunca llega.

Otra variación es alguien que supuestamente se ganó la lotería y quiere compartir el premio con otras personas.

Las estafas de compras e inversiones en línea también son un problema considerable en las redes sociales. En 2023, las pérdidas reportadas a la FTC de EE.UU. fueron de 1.4 mil millones de dólares.

Las redes sociales son el medio de contacto más común de los estafadores, que atacan principalmente a personas entre 20 y 69 años. ¡Así que hay que advertirle a tus papás y abuelos!

Cuentas impostoras

Crear cuentas de redes sociales impostoras que se parezcan muchísimo a la tuya o la de tu empresa es relativamente fácil. Por eso es tan valioso conseguir la verificación de tus cuentas.

Las cuentas impostoras pueden dirigirse a tus clientes, empleados o aspirantes. Tus contactos pueden caer en engaños que los lleven a dar información confidencial sobre ellos o sobre tu corporación. Esto, a su vez, puede dañar tu reputación.

El último informe de transparencia de LinkedIn señala que la plataforma tomó medidas contra 21.9 millones de cuentas falsas en un periodo de solo seis meses. La mayoría de esas cuentas (95.3%) fueron bloqueadas automáticamente en cuanto fueron creadas. Pero más de 190,000 cuentas falsas sólo fueron detenidas una vez que alguien las denunció.

Mientras tanto, Facebook tomó medidas contra 631 millones de cuentas falsas entre enero y marzo de 2024. La plataforma estima que 4% de los usuarios mensuales activos en Facebook son cuentas falsas.

Recabación de información con IA

Hay mucha información sobre tu empresa y tus empleados en las redes sociales. Eso no es nada nuevo. Lo que sí es nuevo es la posibilidad de juntar pequeñas piezas de información de múltiples fuentes y usarlas para entrenar a una herramienta de IA para producir contenido .

Eso facilita a los maleantes la creación de publicaciones y mensajes directos convincentes pero fraudulentos.

En efecto, 20% de las personas de la generación X consideran que es difícil distinguir el contenido real del falso. Para los más jóvenes es un poco más sencillo: 15% de los millennials y 14% de la Gen Z también batallan con eso.

Una vez que los estafadores usan la información recabada en redes sociales para entrenar a una herramienta de IA están mejor equipados para contactar a tus empleados y clientes por otros medios. Tanto las herramientas de búsqueda como las herramientas de redes sociales que usan IA pueden ayudar a los estafadores a “verificar” información o datos falsos.

Por ejemplo, un hombre canadiense fue estafado recientemente en una línea de atención al cliente en Facebook. Confió y decidió dar los datos personales que le pedían porque un chat con una IA en Meta le dijo que la línea de contacto que había encontrado en línea era legítima (pero no lo era.

Hackeos y ataques de malware

Uno de los incidentes de ciberseguridad en redes sociales más vergonzosos en tiempos recientes fue este enero, cuando la cuenta de X (antes Twitter) de la Comisión de Bolsa y Valores de EE.UU. fue hackeada.

Si los hackers obtienen acceso a tus cuentas de redes sociales pueden dañar tu reputación terriblemente.

Una de las amenazas más recientes para las cuentas de empresas en redes sociales es la apropiación de cuentas con métodos de pago ligados a ellas. De esta forma, los hackers pueden publicar anuncios fraudulentos que parecen provenir de una fuente legítima (tu cuenta), pero redirigen al usuario a malware o estafas.

Aplicaciones vulnerables de terceros

Poner todos los candados posibles en tus cuentas de redes sociales es una gran medida. Pero los hackers de cualquier forma podrían obtener acceso a tu información a través de ciertas vulnerabilidades en aplicaciones de terceros a las que estés conectado.

Instagram advierte específicamente sobre las aplicaciones de terceros que ofrecen ‘me gusta’ o seguidores:

“Si otorgas a estas aplicaciones tu información de inicio de sesión pueden obtener acceso completo a tu cuenta. Pueden ver tus mensajes personales, encontrar información sobre tus contactos y publicar spam u otros contenidos dañinos en tu perfil. Esto pone en riesgo tu seguridad y la de tus amigos”.

Robo de contraseñas

Esos quizzes en redes sociales que te preguntan cuál fue tu primer auto o el nombre de tu mascota pueden parecer inofensivos. Pero son un método común para obtener información sobre tus posibles contraseñas o conocer detalles personales que ayuden a responder las preguntas de seguridad cuando olvidas tu contraseña.

Al llenar estos formularios, los empleados pueden comprometer su ciberseguridad en redes sociales.

Los empleados también pueden dar pistas de las respuestas a sus preguntas de seguridad accidentalmente. Esta información podría aparecer en publicaciones sobre distintos eventos: graduaciones, bodas, cumpleaños. Por eso, siempre es mejor limitar la información personal que compartes en línea, especialmente si tus perfiles son públicos.

Configuración de privacidad y seguridad de datos

Las personas parecen tener bien claros los riesgos de privacidad potenciales al usar las redes sociales. Aunque esas preocupaciones, por supuesto, no detienen a la gente de usar sus canales sociales favoritos. El número de usuarios activos en redes sociales creció a 5.07 mil millones a abril de 2024.

Asegúrate de que tú y tu equipo comprendan bien las políticas y configuraciones de seguridad tanto en las cuentas personales como las empresariales. Ofrécele a tus empleados lineamientos de privacidad que puedan usar en sus cuentas o para hablar sobre su trabajo en redes sociales.

Teléfonos móviles no protegidos

Sorprendentemente, el 16% de las personas en EE.UU. no usan las funciones de seguridad como contraseña, huella digital o reconocimiento facial. Por ende, sus cuentas de redes sociales y otros datos están a la mano de cualquier persona que tome sus teléfonos.

No actualizar el software de los smartphones también expone a los usuarios a riesgos innecesarios. Solo 42% de las personas con un smartphone en EE.UU. actualizan automáticamente su software, mientras que el 3% nunca lo actualiza.

Ahora que conoces los riesgos, estas son algunas de las mejores formas de mitigarlos.

Tener una política de redes sociales detallada

Una política de redes sociales es un conjunto de lineamientos que describen el uso adecuado y responsable de las redes sociales para tus empleados y tu empresa.

Como mínimo, la sección de seguridad de tu política de redes sociales debe incluir:

- Reglas sobre el uso de cuentas de redes sociales personales en dispositivos corporativos

- Actividades a evitar en redes sociales, como cuestionarios o quizzes que pidan datos personales

- Qué áreas o miembros del equipo son responsables de las cuentas en redes sociales

- Criterios para la creación de contraseñas seguras y la frecuencia con la que hay que cambiarlas

- Reglas en torno a las actualizaciones del software y los dispositivos

- Cómo identificar y evitar estafas, ataques y otras amenazas de seguridad en redes sociales

- A quién notificar y cómo responder a cualquier situación que represente un riesgo a la seguridad de la empresa

Establecer un proceso de aprobación

Limitar el número de personas que pueden acceder a tus cuentas en redes y publicar en ellas es una estrategia importante.

Quizá tu enfoque esté centrado principalmente en las amenazas externas, pero no olvides que los empleados también podrían comprometer tus datos accidentalmente.

Puede ser que todo un equipo de personas participe en los mensajes en redes sociales, la creación de publicaciones o la atención al cliente en redes. Sin embargo, no todo el mundo tiene que saber las contraseñas o estar autorizado para publicar.

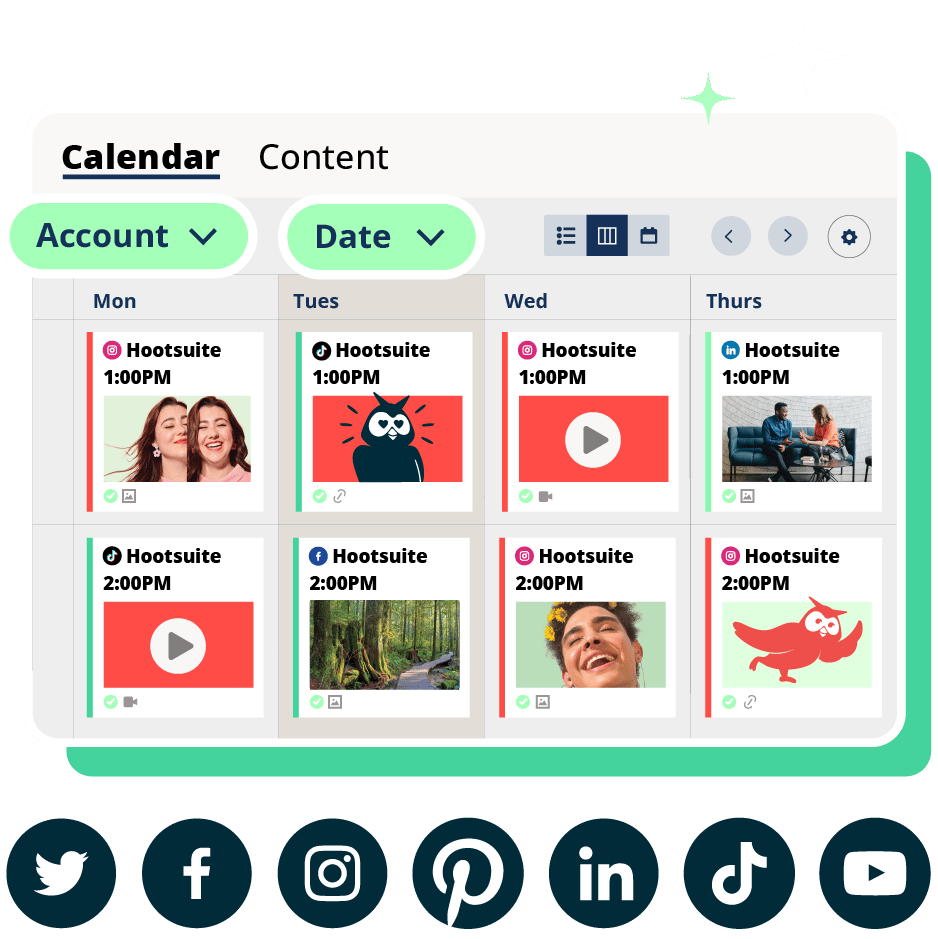

Puedes usar Hootsuite para colaborar en redes sociales de forma segura, sin compartir contraseñas y con un proceso de aprobación para las publicaciones.

Activar las autenticaciones de dos pasos

La autenticación de dos pasos no es completamente infalible. Pero sí ofrece una capa adicional de protección a tus redes sociales. Así que aunque pueda resultar un tanto molesta, vale la pena activar esta medida.

En efecto, la falta de una autenticación de dos pasos contribuyó al hackeo de la cuenta de la Comisión de Bolsa en X.

Configurar un sistema de alertas tempranas con alguna herramienta de monitoreo de seguridad en redes sociales

Vigila todos tus canales sociales. Esto incluye los que usas todos los días y los que has registrado pero no usas nunca.

Utiliza tu plan de monitoreo de redes sociales para estar alerta a:

- Cuentas impostoras

- Actividades sospechosas

- Menciones inapropiadas de tu marca provenientes de los empleados

- Menciones inapropiadas de tu marca provenientes de cualquier otra persona relacionada con la compañía

- Conversaciones negativas sobre tu marca

Revisar regularmente las medidas de seguridad de tus redes sociales

Las amenazas de seguridad en redes sociales cambian constantemente. Realizar auditorías regulares de tus medidas de seguridad en redes te ayudará a ir un paso adelante de los estafadores.

Al menos una vez al trimestre asegúrate de revisar:

Las configuraciones de seguridad y privacidad de cada red social

Las compañías detrás de las redes sociales actualizan regularmente sus políticas de seguridad y privacidad. Por ejemplo, X (antes Twitter) desactivó la autenticación de dos pasos a través de mensajes de texto para los usuarios no premium en marzo de 2023.

En abril de 2024, la plataforma implementó Passkeys de inicio de sesión para todos los usuarios de iOS a nivel mundial. Ambos son cambios de seguridad importantes que debes considerar en tu política de redes sociales.

Los permisos y privilegios de acceso y publicación

Es importante revisar con regularidad quién tiene acceso a tus cuentas de redes sociales y quién puede publicar en ellas.

Actualiza los permisos según sea necesario. Asegúrate de eliminar a toda persona que ya no sea parte de la compañía. Si ha habido cambios internos, revisa quiénes ya no necesitan el mismo nivel de acceso.

Las amenazas de seguridad en línea más recientes

Es buena idea mantener una comunicación estrecha con el equipo de tecnologías de la información de tu empresa para mejorar la conciencia en torno a la seguridad en redes sociales.

El equipo de IT puede tenerte al tanto de cualquier riesgo de seguridad nuevo o algún posible ataque. También es buena idea estar pendiente de las noticias, pues las grandes amenazas o hackeos suelen aparecer en los titulares.

Tu política de redes sociales

Conforme las nuevas redes van ganando popularidad, las mejores prácticas de seguridad van cambiando y surgen nuevas amenazas. Una revisión trimestral de tus políticas garantizará que sigan vigentes y ayuden a mantener tus cuentas seguras.

Extra: Obtén una plantilla personalizable y gratuita para crear tu política de redes sociales y así crear pautas para tu compañía y empleados de manera fácil y rápida.

1. Hootsuite

Con Hootsuite, los miembros de tu equipo no necesitan tener la información de inicio de sesión de tus cuentas en redes sociales. Puedes controlar los accesos y permisos para que cada quien tenga solamente el acceso necesario.

Igualmente, puedes implementar un proceso de aprobación que mande automáticamente el contenido del creador a la persona responsable de la autorización. Las notificaciones facilitan que todos los involucrados sepan cuando deben completar una aprobación o tarea de revisión.

Si alguien abandona la compañía, puedes deshabilitar su cuenta sin tener que cambiar ninguna contraseña.

Por si no fuera suficiente, también puedes agregar un nivel adicional de seguridad con la integración de Proofpoint en Hootsuite. Este software de cumplimiento revisa automáticamente el contenido para tus redes sociales antes de publicarlo. Con esto, te aseguras de que todo esté en conformidad con tus políticas de redes sociales y las legislaciones y regulaciones aplicables.

Psstt: Aprende a configurar Proofpoint aquí.

Hootsuite es también una herramienta muy eficaz para el monitoreo de redes sociales. Te mantiene un paso adelante de las amenazas gracias a que monitorea cualquier mención de tu marca en redes sociales y las palabras clave que configures. Así, sabes de inmediato si surge alguna conversación sospechosa que requiera tu atención.

Por ejemplo, si alguien estuviera compartiendo cupones falsos o una cuenta impostora publicara en tu nombre, verías la actividad inmediatamente en tus streams y podrías tomar las medidas pertinentes antes de que tus clientes cayeran en una estafa.

Psstt: Hootsuite está autorizado por FedRamp y cumple con las normas de Cyber Essentials. Conoce más sobre nuestro programa de gestión de riesgos y políticas de seguridad.

2. ZeroFOX

ZeroFOX es una plataforma de ciberseguridad que ofrece alertas automatizadas de:

- Contenido peligroso, amenazador u ofensivo dirigido a tu marca

- Enlaces maliciosos publicados en tus cuentas de redes sociales

- Estafas dirigidas a tu negocio y clientes

- Cuentas fraudulentas haciéndose pasar por tu marca

Igualmente, ayuda a proteger contra ataques de phishing y hackeos.

3. BrandFort

BrandFort puede ayudarte a proteger tus cuentas de redes sociales de spam, phishing y otros problemas relacionados con la moderación del contenido.

Y a todo esto, quizá te preguntes por qué los comentarios spam son un riesgo de ciberseguridad. La respuesta es que son visibles en tus perfiles y podrían incitar a los empleados o seguidores legítimos a hacer clic en sitios fraudulentos. En ese caso, tendrías que lidiar con el problema aunque no los hayas compartido tú directamente.

Brandfort también detecta y oculta información personal identificable que, en ocasiones, los seguidores publican en los comentarios. Esto ayuda a protegerlos de phishing y estafas. Además, BradFort utiliza IA para detectar comentarios problemáticos en varios idiomas y ocultarlos automáticamente.

Puedes activar Brandfort directamente en tu tablero de Hootsuite.

Administra fácilmente todos los perfiles de redes sociales de tu empresa con Hootsuite. Desde un solo tablero puedes programar y publicar contenido, interactuar con tus seguidores, monitorear conversaciones relevantes, medir resultados, gestionar tus anuncios y mucho más.